サイバー攻撃の脅威とは?

サイバー攻撃とは、情報技術(IT)を活用して行われる不正行為や犯罪の一つで、インターネット経由でコンピューターシステムやネットワークに対して悪意ある行為を行うものです。その目的は様々で、企業のビジネスを妨げたり、情報を盗んだり、システムを破壊したりすることがあります。

サイバー攻撃による企業への影響・損害

サイバー攻撃が企業に及ぼす影響は大きく、具体的な損害は以下のようなものがあります。

| 業務停止 | サーバーやシステムがダウンした場合、ビジネス全体が停止する可能性があります。 |

| 情報流出 | 顧客情報や企業秘密などが外部に漏れ出ることで、ビジネスに重大な影響を及ぼすことがあります。 |

| 信用失墜 | サイバー攻撃による情報流出やシステムダウンが公になると、企業の信頼を失う可能性があります。 |

サイバー攻撃の被害例

過去には多くの大規模なサイバー攻撃の被害が報告されています。例えば、2017年のWannaCryランサムウェア攻撃では、世界中で数十万台のコンピューターが感染し、病院や大企業が一時的にシステムを停止させる事態にまで発展しました。

また、セキュリティ意識の高い上場企業においてもWordPressを狙った攻撃により改ざんされた事例もあります。

株式会社ジオコード(東証スタンダード市場上場会社)での不正アクセス事例(2021年5月7日発生)

4.不正アクセスが可能となった原因について

https://kabuyoho.jp/discloseDetail?rid=20210511412268&pid=140120210511412268

当社はこれまで、自社ホームページ運営用として一部のレンタルサーバーを、安定稼働していたことを理由に継続利用してきました。その結果、サーバーのバージョンが最新のコンテンツ管理システム(WordPress)に適応できずに修正プログラム等の対応が滞ることになり、セキュリティ上の脆弱性を生じさせ、それが今回の不正アクセスを可能にした原因となったと考えられます。

5.再発防止策について

当社は今後、同様の手口による被害を防ぐために、コンテンツ管理システム(WordPress)のバージョンを最新のものに保つとともに、脆弱性を突いた不正アクセスから自社ホームページを守るための WAFをホームページサーバーに導入することを必須要件としました。

JPCERT/CCレポートの紹介

JPCERT/CC(Japan Computer Emergency Response Team Coordination Center)

https://www.jpcert.or.jp/

JPCERT/CCは、日本におけるコンピュータセキュリティに関する事故対応(インシデント対応)や問題解決を支援する組織です。具体的には、サイバーセキュリティ事故の通報を受け、それらの分析や解決策の提供、情報共有などを行います。また、国内外の類似組織とも連携し、サイバーセキュリティ情報の収集・分析・共有を行っています。

JPCERT/CCでは「セキュリティインシデント年表」を作成しており、そこから引用すると2022年は9月末時点で以下の大きなサイバー攻撃や被害がありました。

https://www.jpcert.or.jp/magazine/chronology/

- ドイツのパワーエレクトロニクスメーカーSEMIKRON社がランサムウェア「LV」に感染し、予防措置として生産設備を停止(2022.08.04)

- メタップスペイメント不正アクセスによる情報流出(2022.07.01)

- Confluence ServerおよびData Centerの脆弱性(CVE-2022-26134)に関する注意喚起(2022.06.03)

- 台湾の電子機器製造大手Foxconn社メキシコ工場がランサムウェアに感染し、製造に影響(2022.06.02)

- 米国の農業機械製造AGCO社がランサムウェアに感染し、一部生産設備に影響(2022.05.06)

- ICSを標的とするマルウェア「PIPEDREAM(INCONTROLLER)」に関する情報をDragos社が公表(2022.04.13)

- ウクライナのエネルギー組織におけるインシデント調査において「Industroyer2」が発見される(2022.04.12)

- 自治体情報セキュリティクラウドのメール中継システム設定変更不備により不正中継(オープンリレー)

- 森永製菓、複数の社内サーバーが不正アクセスを受け、製造販売システムに障害が発生、商品の製造にも影響(2022.03.18)

- Bridestone Americas社でサイバー攻撃を検知、被害拡大防止のため米国および南米の多くのタイヤ製造・再生施設のネットワークを切断(2022.03.13)

- 米国のアルミニウム製造Century Aluminum社がサイバー攻撃を受け、生産活動に影響、一部手動対応による業務継続も(2022.02.16)

- JPCERT/CC マルウェアEmotetの感染再拡大に関する注意喚起(2022.02.10)

- ランサムウェアに感染した病院が通常診療を全面再開(2022.01.04)

サイバー攻撃は中小企業が狙われるケースも

サイバー攻撃は大企業だけが狙われるわけではありません。中小企業も攻撃の対象となります。これは、中小企業はしばしばセキュリティ対策が不十分であるため、攻撃者にとって狙いやすいターゲットとなるからです。具体的な理由としては以下の4点があげられます。

セキュリティ対策の不足

中小企業は、大企業に比べてIT予算が限られている場合が多く、先進的なセキュリティソリューションを導入したり、セキュリティ専門家を雇用したりすることが困難な場合があります。その結果、セキュリティ対策が不十分となり、攻撃者にとって簡単なターゲットになり得ます。

セキュリティ意識の低さ

中小企業の従業員は、サイバーセキュリティのトレーニングを受けていないことが多いです。そのため、フィッシング攻撃や社会工学攻撃に対する防御力が低く、攻撃者にとって有利な条件となります。

価値あるデータ

中小企業は、顧客データ、財務データ、知的財産等、攻撃者が欲しがる情報を保有していることがあります。企業の規模が小さいということは、それだけ防衛が手薄であると攻撃者から見なされ、狙われやすくなります。

サプライチェーン攻撃の一部

中小企業は、大企業のサプライチェーン(供給網)の一部であることが多いです。攻撃者は、中小企業を通じて大企業に侵入することを狙うことがあります。このタイプの攻撃は、特に製造業やITサービス業など、他の企業と深く連携してビジネスを行う業種で頻繁に見られます。

また、令和元年7月3日大阪商工会議所の「平成30年度中小企業に対するサイバー攻撃実情調査」においても、以下のとおりまとめられています。

今回の調査結果として、多くの中小企業で被害を受けている実態が明らかとなった。

また各社に対するサイバー攻撃も単純な攻撃ではなく、高度な攻撃を含む多種多様な攻撃を受けていることも分かった。今後のさらなる調査に委ねられるものの、不正アクセスを受け、知らない間に不正な通信が行われている最大の原因は、サイバー攻撃を含む情報通信技術(ICT)や機器管理知識が乏しい中小企業が多いことが考えられる。中小企業 に身の丈にあった不正アクセスへの対抗措置、そして、現実的に可能なサイバー攻撃対策を希求する。

Webサイトに重要な「Webセキュリティ対策」とは?

Webセキュリティ対策とは、Webサイトに対するサイバー攻撃から企業を守るための手段のことです。Webサイトが攻撃から守られているかどうかは、企業のビジネスに直結する問題です。

具体的には、データ漏洩、不正アクセス、サイト改ざん、サービス停止攻撃(DDoS攻撃)などのリスクから保護することを目指しています。

脆弱性とは?

脆弱性とは、システムやソフトウェアが持つセキュリティ上の欠陥のことを指します。攻撃者はこれらの脆弱性を突いて攻撃を仕掛けます。具体的には以下の4つに分けられます。

ソフトウェアのバグ

プログラムのコード内のエラーやバグは、悪意のあるユーザーがシステムに侵入したり、データを改ざんしたりするための道を開くことがあります。

設定ミス

正しくないシステムまたはネットワーク設定は、攻撃者が脆弱性を利用する機会を与えることがあります。例えば、不必要なポートを開放してしまったり、弱いパスワードを使用したりすると、攻撃者に対して無防備な状態になります。

更新の不足

ソフトウェアやオペレーティングシステムの古いバージョンは、新しく発見された脆弱性のパッチが適用されていない可能性があります。これにより、既知の脆弱性を攻撃者に利用されるリスクが高まります。

ゼロデイ脆弱性

ゼロデイ脆弱性とは、開発者自身がその存在を知らない、または修正するためのパッチがまだ利用可能でない脆弱性を指します。これらの脆弱性は非常に価値が高く、攻撃者による悪用が特に危険です。

Webサイトの脆弱性を狙ったサイバー攻撃

独立行政法人 情報処理推進機構が公開している「安全なウェブサイトの作り方 (全115ページ)(PDF:2.2 MB)」より具体的な攻撃手法3種をご紹介します。

説明文及び画像は本資料より転用させていただきました。

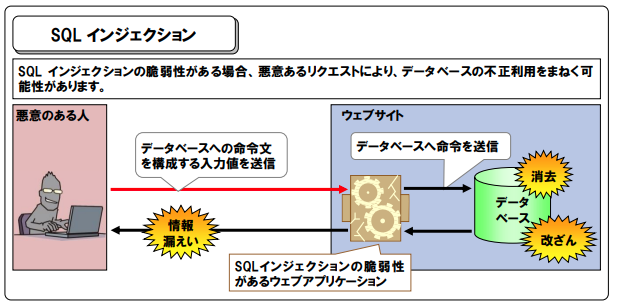

SQLインジェクション

データベースと連携したウェブアプリケーションの多くは、利用者からの入力情報を基に SQL 文(データベースへの命令文)を組み立てています。

ここで、SQL 文の組み立て方法に問題がある場合、攻撃によってデータベースの不正利用をまねく可能性があります。

このような問題を「SQL インジェクションの脆弱性」と呼び、問題を悪用した攻撃を、「SQL インジェクション攻撃」と呼びます。

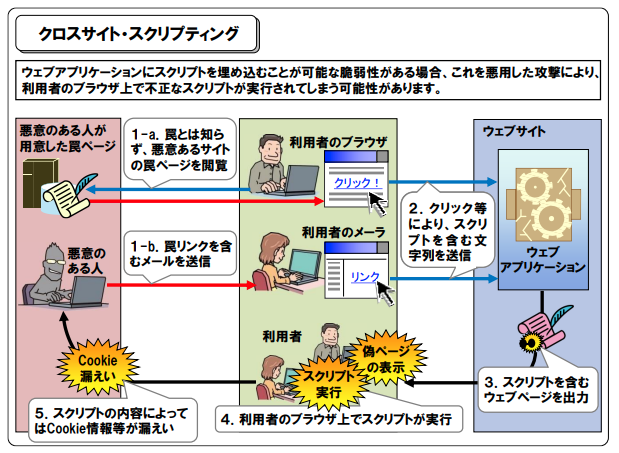

XSS(クロスサイトスクリプティング)

ウェブアプリケーションの中には、検索のキーワードの表示画面や個人情報登録時の確認画面、掲示板、ウェブのログ統計画面等、利用者からの入力内容や HTTP ヘッダの情報を処理し、ウェブページとして出力するものがあります。

ここで、ウェブページへの出力処理に問題がある場合、そのウェブページにスクリプト等を埋め込まれてしまいます。

この問題を「クロスサイト・スクリプティングの脆弱性」と呼び、この問題を悪用した攻撃手法を、「クロスサイト・スクリプティング攻撃」と呼びます。

クロスサイト・スクリプティング攻撃の影響は、ウェブサイト自体に対してではなく、そのウェブサイトのページを閲覧している利用者に及びます。

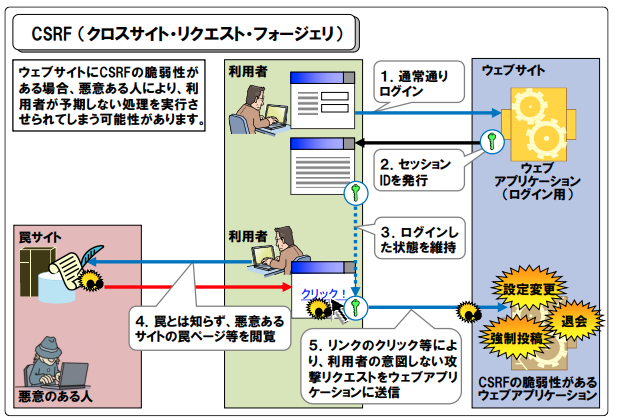

CSRF(クロスサイトリクエストフォージェリ)

ウェブサイトの中には、サービスの提供に際しログイン機能を設けているものがあります。

ここで、ログインした利用者からのリクエストについて、その利用者が意図したリクエストであるかどうかを識別する仕組みを持たないウェブサイトは、外部サイトを経由した悪意のあるリクエストを受け入れてしまう場合があります。

このようなウェブサイトにログインした利用者は、悪意のある人が用意した罠により、利用者が予期しない処理を実行させられてしまう可能性があります。

このような問題を「CSRF(Cross-Site Request Forgeries/クロスサイト・リクエスト・フォージェリ)の脆弱性」と呼び、これを悪用した攻撃を、「CSRF 攻撃」と呼びます。

Webサイトで行うべきセキュリティ対策7選

Webサイトのセキュリティ対策は多岐にわたりますが、特に重要な7つを挙げてみます。

サーバー・ソフトウェアのアップデートを行う

システムやソフトウェアのアップデートには、セキュリティパッチが含まれることが多く、これにより新たに発見された脆弱性を修正することができます。常に最新の状態を保つことが大切です。(CMSのアップデートは4-7にて記載)

Web サイトで使用されるソフトウエアの脆弱性を悪用した攻撃に関する注意喚起

https://www.jpcert.or.jp/at/2016/at160036.html

ファイアウォールの設定

ファイアウォールは、不正なアクセスをブロックする機能を持つため、適切に設定することで攻撃を防ぐことが可能です。

Webサーバーはブラウザからのアクセスを受け付けるHTTPS(443)/HTTP(80)ポートだけでなく、管理用としてファイルのアップロードを行うSCP/FTPポートなども必要となります。SCP/FTPポートは管理者のみしか利用しないため、自社のネットワークからの接続のみ接続を許可するようにすることで、SCP/FTPポートを利用した攻撃に対処することが可能です。

また、レンタルサーバー事業者によっては、海外からの接続を許可しない特別にカスタマイズされたファイアウォールを提供しているサービスもあります。

【さくらのレンタルサーバー】国外IPアドレスフィルタ

https://help.sakura.ad.jp/rs/2234/?article_anchor=js-nav-5

【Xserver】.国外IPアクセス制限メニュー

https://www.xserver.ne.jp/manual/man_server_wpsecurity.php

WAFを導入する

WAF(Web Application Firewall)は、Webアプリケーションに対する攻撃を検知・防止するためのファイアウォールです。SQLインジェクションやXSSといった攻撃を防ぐことができます。

WAFの詳細については以前の記事にて詳しく説明しておりますのでご参照ください。

IDS/IPSを導入する

IDS/IPSなどのセキュリティソフトを導入し、IDSが不正な活動を検知し、IPSがそれを阻止するというセキュリティ機能を用いることも有用です。

IDS(Intrusion Detection System)

IDSは、「侵入検知システム」の意味です。ネットワーク上を流れる通信パケットを解析し、不正なアクセスや攻撃を検知する役割を持ちます。IDSは異常検知型と署名検知型の2つの主な形式があります。異常検知型IDSは、通常のネットワーク行動から異なる行動を検知し、署名検知型IDSは、既知の攻撃の特徴(署名)に一致する行動を検知します。

IPS(Intrusion Prevention System)

IPSは、「侵入防止システム」の意味です。IDSが不正アクセスや攻撃を「検知」するのに対し、IPSはそれらを「防止」します。具体的には、不正なパケットを検知した際に、そのパケットをブロックするか、あるいはネットワークから切断するなどの対策を自動的に実施します。

パスワードの管理を徹底する

強固なパスワードを設定し、定期的に変更することが重要です。また、パスワード管理ツールを活用すると、パスワード管理が容易になります。

脆弱性診断を実施する

脆弱性診断ツールを使用して、Webサイトの脆弱性を定期的にチェックすることも大切です。発見された脆弱性は速やかに修正しましょう。

CMSをアップデートする

CMS(コンテンツ管理システム)も定期的にアップデートすることが重要です。WordPressなどのCMSは頻繁に更新が行われ、その中にはセキュリティパッチも含まれます。

WordPressは自動アップデートの機能を持ち、管理画面からWordPress本体、プラグイン、テーマの自動アップデートを有効にできます。

また当社製品のKUSANAGIにはWordPressの管理画面上で操作できる自動アップデート機能が搭載されており、以下機能ごとに各種設定を行えます。

- 自動更新の有効化、無効化

- プラグインの自動更新機能

- テーマの自動更新機能

- WordPressコアの自動更新機能

- 自動更新スケジュール機能

Webサイトのセキュリティ対策はプライム・ストラテジー

セキュリティ対策は専門的な知識と技術を必要とします。そのため、多くの企業ではセキュリティ対策を外部の専門業者に委託することが一般的です。プライム・ストラテジーはその一つで、幅広いセキュリティ対策を提供しています。

まとめ

サイバー攻撃は、すべての企業にとって避けて通れないリスクとなっています。その対策は一時的なものではなく、常に最新の脅威に対応できるよう、日々の運用や更新を行うことが求められます。そしてそれらの対策は、ビジネスを守り、信頼を維持するために非常に重要な投資となります。